中國網絡安全公司安洵的大量內部文件遭洩密,公司高管的內部工作聊天紀錄證實他們與中共公安的緊密聯繫。 新唐人電視台報道,這是中共黑客公司的罕見曝光,讓外界一窺中共黑客與所謂的網絡安全公司之間的內部聯繫。

這些文件最早匿名發布在軟件開發平台GitHub上,上周日(2月18日)由台灣安全研究員安阪星海(@AzakaSekai_)發現並分享在社交媒體X平台上。

安洵的行政總裁吳海波(又名shutd0wn)是第一代紅客或Honker(紅客),也是1997年成立的中國第一個黑客激進主義團體「綠色兵團」的早期成員。安洵也通過舉辦黑客競賽和提供安洵研究所的培訓課程,與四川省當地的大學建立了聯繫。雖然安洵在上海註冊,但它的總部位於四川。

安洵的2/3客戶來自公安

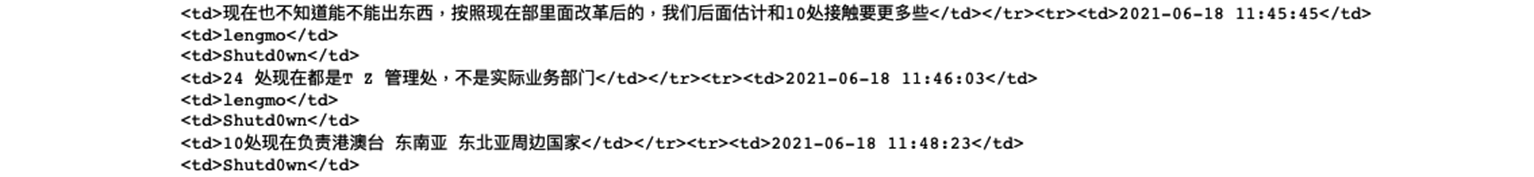

根據吳海波與安洵二把手陳誠(又名lengmo)的工作聊天紀錄,吳海波在2020年9月15日要求陳誠把每一個銷售項目都要挨個審查,確保落單率,並說來自公安的項目佔公司總銷售項目數的2/3。

安洵的「業務服務」網頁上自述它從事公共安全、反欺詐、區塊鏈取證和企業安全解決方案以及培訓。2013年,安洵成立了APT網絡滲透方法研究部。安洵列出的合作夥伴包括各級公安機關,包括公安部、10個省級公安廳、40多個市級公安局。

安洵還擁有為中共國家安全工作的相關資質。安洵是中共國家安全部的指定供應商。2019年,安洵成為中共公安部網絡安全保衛局首批認證供應商(列裝單位),提供技術、工具或設備。隨後,2020年,安洵獲得了工業和信息化部頒發的「武器裝備科研生產單位二級保密資格」。

二級保密資格是非國有企業所能獲得的最高保密級別,使安洵能夠開展與國家安全相關的機密研發。獲得這些認證後,2021年7月,安洵入圍新疆維吾爾自治區阿克蘇地區公安局網絡安全防護項目。

之前有報道說,中共政府對新疆地區(穆斯林佔多數)進行密集監控,包括通過在居民手機上安裝惡意軟件進行監控。同時在2021年,四川省政府將安洵評為「四川省信息安全優秀企業30強」。

吳海波在2020年9月15日聊天時還提到,公安部裏面領導告訴他,讓他再堅持下。

「昨天部裏面領導說,讓我再堅持下。」吳海波說,「雖然現在不掙錢,勉強養活自己,當我們已經在小眾領域做得很好了,讓我再堅持下。」

他還補充說,「(部領導)說後面要扶持。」

攻擊東南亞國家 同一個數據賣兩遍

洩密文件顯示,安洵在演示文稿和其他文件中吹噓他們曾入侵或攻擊過印度國防部、北約和英國國家犯罪局,並長期深度訪問中國周邊鄰國的電信公司、政府部門、科研機構以及軍隊系統。

洩漏文件中還包含針對包括Microsoft Exchange和Android等各種平台的惡意軟件,以及社交媒體Twitter輿情導控系統以及用於網絡滲透的定製硬件。

安洵為中共政府提供黑客工具和服務,其行為類似於APT出租服務。

陳誠在2021年8月25日建議吳海波到海外為中共拿它們感興趣的數據。

陳誠:「嗯,這個我覺得倒是可以。割國外韭菜,順手拿數據,特別是落地的,給GA提供。」

吳海波:「東南亞這種如果能有落地公司或者人那更好,就是這個本地的就有風險。」

陳誠:「做到一定規模,肯定有境外落地訴求,找本地人幹就行了。」「賺到錢了都好說。」

吳海波:「嗯,作為一個據點。」

緊接著,2021年11月1日,兩人對話中提到了具體的攻擊目標:緬甸軍事安全局、緬甸聯邦團結政府以及緬甸總司令辦公室。而充當這個項目的中間人以及出錢買單的是雲南省公安廳。

吳海波:「我今天和小亮說了個事。我給雲南省廳串了個緬軍方的一個QB,對方開價比較高,我們過一手收手續費,我們主要能拿到數據,我讓他問問雲南安全那邊要不要,要的話,我們還可以順便賣一道。」

陳誠:「政府軍嗎?」

吳海波:「緬甸軍事安全局 緬甸聯邦團結政府 緬甸總司令辦公室」

陳誠:「嗯」

吳海波: 「第二個是他們類似流亡政府。」「雲南省廳出錢買,我們可以拿到數據,我想王總那邊應該也有用。」

陳誠:「他們要嗎?」

吳海波:「看他們買單麼?我們可以順手賣一份。」「省廳都出8萬多一個月買」「安全不差錢的話,我們順便就賣了。」「公安這邊已經驗證過,有價值。」

公安部十一局十處 負責東亞海外情報收集

安洵高管內部聊天紀錄還證實,現在中共公安部十一局十處負責港澳台、東南亞和東北亞周邊國家情報。

中共公安部十一局也稱網絡安全保護局,為內設機構,負責處置涉及電腦與訊息網絡的違法犯罪案件,管理全國公共訊息網絡安全監察警察,通稱「網警」。

吳海波說:「現在也不知道能不能出東西,按照現在部裏面改革後的,我們後面估計和10處接觸要更多些。」

「二十四處現在都是TZ管理處,不是實際業務部門。」

「十處現負責港澳台、東南亞、東北亞周邊國家。」◇

-------------------

局勢持續演變

與您見證世界格局重塑

-------------------

🔔下載大紀元App 接收即時新聞通知:

🍎iOS:https://bit.ly/epochhkios

🤖Android:https://bit.ly/epochhkand

📰周末版實體報銷售點👇🏻

http://epochtimeshk.org/stores